보안 / ATP - Advanced Threat Protection

Created 2024-07-02

Last Modified 2024-07-02

Advanced Threat Protection(ATP)는 고급 사이버 위협으로부터 네트워크, 시스템 및 데이터를 보호하기 위한 일련의 보안 솔루션입니다. ATP 솔루션은 악성 공격을 탐지하고 차단하며, 위협에 대한 심층 분석과 대응을 제공하여 기업의 보안을 강화합니다.

주요 기능

실시간 모니터링 및 분석

- 네트워크 트래픽과 시스템 활동을 실시간으로 모니터링하여 이상 징후를 탐지합니다.

위협 탐지 및 차단

- 악성 소프트웨어, 피싱, 제로데이 공격 등 다양한 고급 위협을 탐지하고 차단합니다.

행위 기반 분석

- 파일 및 프로세스의 행위를 분석하여 악성 활동을 탐지합니다. 이는 서명 기반 탐지 방식보다 새로운 위협에 효과적입니다.

위협 인텔리전스 통합

- 최신 위협 정보와 인텔리전스를 통합하여 위협 탐지 능력을 향상시킵니다.

포렌식 분석

- 위협 발생 후 심층적인 포렌식 분석을 통해 공격의 원인과 영향을 파악합니다.

자동화된 대응

- 탐지된 위협에 대해 자동으로 대응 조치를 취하여, 네트워크와 시스템을 보호합니다.

엔드포인트 보호

- 사용자 장치와 서버를 보호하는 엔드포인트 보안 솔루션을 포함합니다.

주요 구성 요소

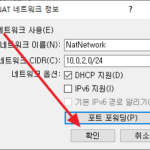

네트워크 탐지 및 대응(NDR)

- 네트워크 트래픽을 분석하여 악성 활동을 탐지하고 대응합니다.

엔드포인트 탐지 및 대응(EDR)

- 엔드포인트 장치에서 발생하는 이상 행위를 탐지하고 대응합니다.

이메일 보안

- 피싱 공격, 스팸, 악성 첨부 파일 등 이메일 기반 위협을 탐지하고 차단합니다.

클라우드 보안

- 클라우드 환경에서 발생하는 위협을 탐지하고 보호합니다.

장점

고급 위협 탐지

- 서명 기반 탐지 방식 외에도 행위 기반 분석과 위협 인텔리전스를 사용하여 고급 위협을 탐지합니다.

종합적인 보호

- 네트워크, 엔드포인트, 이메일, 클라우드 등 다양한 영역에서 보호를 제공합니다.

자동화된 보안 대응

- 탐지된 위협에 대해 자동으로 대응 조치를 취하여 보안 효율성을 높입니다.

위협 인텔리전스

- 최신 위협 정보를 활용하여 탐지 능력을 향상시키고 빠르게 대응할 수 있습니다.

단점

복잡한 설정 및 관리

- ATP 솔루션은 다양한 구성 요소와 기능을 포함하고 있어 설정과 관리가 복잡할 수 있습니다.

높은 비용

- 고급 위협 보호 솔루션은 비용이 높을 수 있으며, 중소기업에서는 부담이 될 수 있습니다.

오탐지 가능성

- 잘못된 경고가 발생할 수 있으며, 이는 보안 관리자의 업무 부담을 증가시킬 수 있습니다.